Une vaste campagne de fraude publicitaire, baptisée « SubdoMailing« , exploite des sous-domaines piratés de grandes marques pour diffuser jusqu’à 5 millions d’e-mails malveillants par jour. Cette cyberattaque à grande échelle met en lumière la vulnérabilité des systèmes de sécurité et les risques croissants pour les internautes.

Des noms prestigieux détournés à des fins malveillantes

Des marques renommées telles que MSN, VMware, McAfee, The Economist, Cornell University, CBS, NYC.gov, PWC, Pearson, Better Business Bureau, Unicef, ACLU, Symantec, Java.net, Marvel et eBay ont été victimes de cette campagne. Les pirates informatiques exploitent la confiance que les utilisateurs accordent à ces noms pour contourner les filtres anti-spam et diffuser leurs messages frauduleux.

Un stratagème sophistiqué pour maximiser les profits

Les cybercriminels utilisent deux techniques principales pour pirater les sous-domaines :

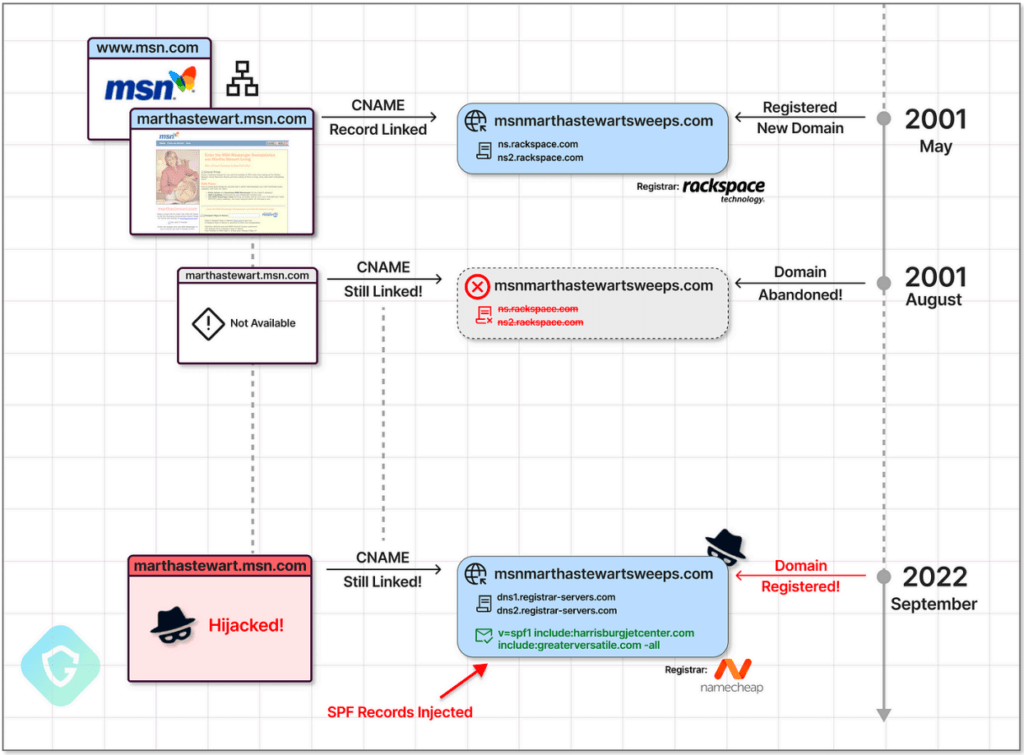

- Attaques CNAME : Ils recherchent des sous-domaines avec des enregistrements CNAME pointant vers des domaines externes non enregistrés, puis les enregistrent eux-mêmes.

- Exploitation des enregistrements SPF : Ils exploitent l’option « include : » dans les enregistrements SPF pour importer des expéditeurs d’e-mails autorisés à partir de domaines externes qu’ils contrôlent désormais.

En modifiant les enregistrements SPF des domaines piratés, les pirates peuvent faire croire que leurs e-mails proviennent des marques légitimes, augmentant ainsi la probabilité qu’ils soient ouverts par les destinataires.

Un réseau tentaculaire et en constante évolution

SubdoMailing utilise un vaste réseau de 8 000 domaines et 13 000 sous-domaines, 22 000 adresses IP uniques et un millier de proxys résidentiels pour diffuser ses e-mails frauduleux. L’opération est gérée par un acteur malveillant, surnommé « ResurrecAds« , qui recherche constamment de nouveaux domaines à pirater et met à jour son infrastructure pour maintenir son efficacité.

Un impact considérable et des risques accrus pour les internautes

L’ampleur de la campagne SubdoMailing est alarmante. Les e-mails frauduleux peuvent contenir des liens vers des sites Web de phishing, des logiciels malveillants ou des escroqueries. Les utilisateurs qui cliquent sur ces liens risquent de perdre leurs données personnelles, de se faire infecter par des virus ou de subir des vols financiers.

Comment se protéger ?

- Soyez vigilant : Méfiez-vous des e-mails provenant d’adresses inconnues, même si elles semblent provenir d’une marque de confiance.

- Ne cliquez jamais sur les liens contenus dans les e-mails suspects.

- Vérifiez l’expéditeur : Assurez-vous que l’adresse e-mail de l’expéditeur correspond à la marque qu’elle prétend représenter.

- Survolez les liens avant de cliquer dessus pour afficher l’URL réelle.

- Utilisez un antivirus et un anti-spam performants.

- Restez informé des dernières menaces en matière de cybersécurité.

Un appel à l’action urgent

La campagne SubdoMailing souligne la nécessité d’une collaboration accrue entre les entreprises, les autorités et les internautes pour lutter contre la cybercriminalité. Les propriétaires de domaines doivent prendre des mesures pour protéger leurs sous-domaines contre le piratage, et les utilisateurs doivent être sensibilisés aux risques et aux moyens de se protéger.

En conclusion, la cyberattaque SubdoMailing est un avertissement sérieux. Il est essentiel que tous les acteurs s’unissent pour contrer la menace croissante de la cybercriminalité et protéger les internautes.