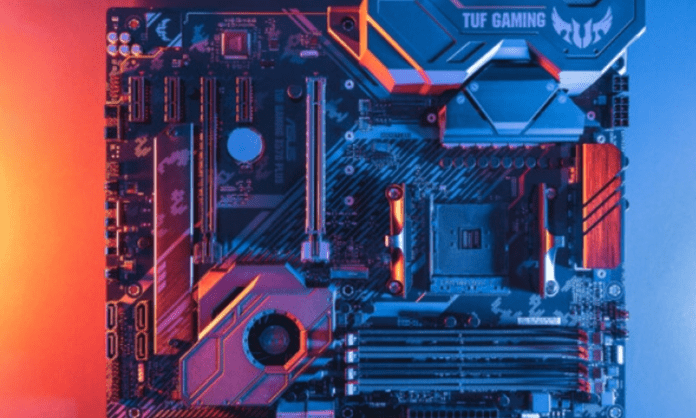

Al centro del tuo computer si trova un componente cruciale ma spesso trascurato: la scheda madre. Questa scheda a circuito stampato centrale ospita il processore, la RAM, la scheda grafica e altri componenti essenziali, orchestrando la loro comunicazione senza intoppi per garantire il corretto funzionamento del computer. Ma quando è opportuno considerare la sostituzione di questo componente chiave? È necessario per rimanere al passo con le ultime tendenze tecnologiche o semplicemente per migliorare le prestazioni di un PC datato?

In questo articolo completo, analizzeremo i segnali che indicano di aggiornare la scheda madre , chiarendo al contempo gli aspetti tecnici per guidarti verso una decisione consapevole. Che tu sia un utente esperto o un neofita del mondo dei computer, questa guida ti fornirà le informazioni e gli strumenti necessari per orientarti nel complesso mondo delle schede madri e fare la scelta giusta per il tuo PC.

1. Segnali rivelatori di una scheda madre obsoleta

La tua scheda madre ti invia segnali di allarme? Fai attenzione ai seguenti sintomi, che potrebbero indicare che è il momento di valutare un aggiornamento:

- Incompatibilità hardware : la tua scheda madre non supporta i processori, le schede grafiche o i moduli di memoria più recenti? Questo può limitare le tue future opzioni di aggiornamento e rallentare le prestazioni del sistema.

- Prestazioni scadenti : il tuo PC è costantemente lento, anche durante le operazioni più semplici? Arresti anomali frequenti o tempi di caricamento interminabili possono essere segnali di una scheda madre sovraccarica o obsoleta.

- Problemi di stabilità : riscontri blocchi, BSOD ) o arresti improvvisi? Questi problemi di stabilità possono essere causati da una scheda madre difettosa.

- Funzionalità obsolete : la tua scheda madre non dispone di funzionalità moderne come porte USB-C, supporto per RAM DDR4 o connessioni NVMe? Queste tecnologie possono migliorare significativamente la velocità e le prestazioni del tuo PC.

2. Comprendere i dettagli tecnici: aspetti da considerare quando si sceglie una nuova scheda madre

Passiamo ora agli aspetti tecnici dell'aggiornamento della scheda madre. Ecco gli elementi chiave da considerare nella scelta di una nuova scheda madre:

Formato e socket

Assicurati che la nuova scheda madre sia compatibile con il formato del tuo case e con il socket del processore. I formati più comuni includono ATX, micro ATX e mini-ITX.

Chipset

Il chipset della scheda madre funge da conduttore, gestendo la comunicazione tra i vari componenti. Scegli un chipset recente che supporti il tuo processore e offra le funzionalità di cui hai bisogno.

Porte e connettività

Controlla il numero e il tipo di porte disponibili, come USB, HDMI, Ethernet e SATA. Assicurati che soddisfino le tue esigenze di connettività.

Memoria RAM

La scheda madre deve supportare il tipo e la capacità di RAM che si desidera utilizzare. Verificare gli slot di memoria disponibili e la loro compatibilità con la tecnologia RAM desiderata (DDR4, DDR5, ecc.).

Funzioni di overclocking

Se intendi effettuarel'overclock della RAM o della CPU, assicurati che la scheda madre disponga delle funzionalità e delle opzioni di raffreddamento necessarie.

3. Come sostituire la scheda madre passo dopo passo?

Attenzione : prima di iniziare, assicurarsi di scollegare il computer dalla presa di corrente e di rimuovere tutte le periferiche collegate. Inoltre, scaricare l'eventuale elettricità statica toccando un oggetto metallico collegato a terra.

Fase 1: raccogliere gli strumenti e i componenti necessari

Prima di iniziare il processo di installazione, assicurati di avere a portata di mano tutto il necessario:

- Nuova scheda madre

- Cacciavite a croce

- Manuale utente per la nuova scheda madre

- Il manuale utente del tuo computer

- Braccialetto antistatico (facoltativo)

Passaggio 2: apri il case del computer

- Individua le viti che tengono insieme i pannelli laterali del case del computer.

- Rimuovere con cautela le viti e conservarle in un luogo sicuro.

- Fai scorrere i pannelli laterali della custodia e rimuovili completamente.

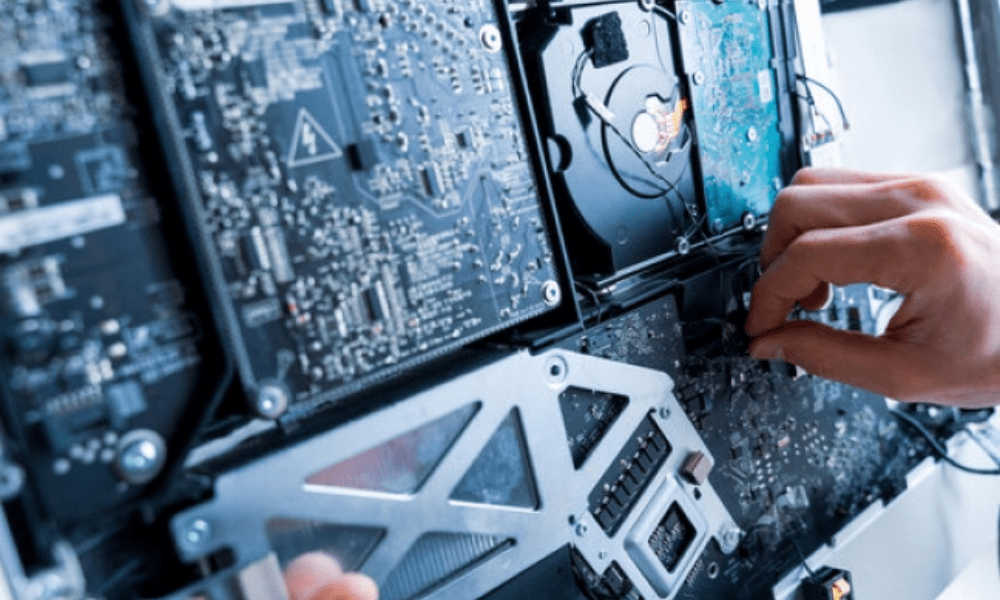

Passaggio 3: rimuovere la vecchia scheda madre

- Individuare le viti che fissano la scheda madre al telaio del case.

- Svitare con cautela queste viti e conservarle in un luogo sicuro.

- Identificare il connettore power supply della scheda madre (solitamente un connettore a 24 pin).

- Scollegare con attenzione il connettorepower supply dalla scheda madre.

- Scollegare tutti gli altri cavi e connettori collegati alla scheda madre, annotandone la posizione per ricollegarli in seguito.

- Afferrare delicatamente la scheda madre dai bordi e sollevarla con cautela per estrarla dal case.

Passaggio 4: installare la nuova scheda madre

- Allineare con attenzione la nuova scheda madre con i distanziatori e i fori delle viti nel telaio del case.

- Posizionare con cautela la scheda madre nello chassis.

- Avvitare la scheda madre allo chassis utilizzando le viti rimosse in precedenza.

- Ricollega il connettorepower supply della scheda madre.

- Ricollega tutti gli altri cavi e connettori che hai scollegato, consultando se necessario i tuoi appunti.

Passaggio 5: chiudere il case del computer

- Riposizionare i pannelli laterali del case sullo chassis.

- Avvitare i pannelli laterali in posizione utilizzando le viti rimosse in precedenza.

Passaggio 6: installare il sistema operativo e i driver

- Accendi il computer ed entra nel BIOS/UEFI.

- Modifica le impostazioni del BIOS/UEFI in modo che corrispondano alla nuova scheda madre e al nuovo processore.

- Salvare le modifiche e uscire dal BIOS/UEFI.

- Installa il sistema operativo e i driver necessari per la nuova scheda madre.

Congratulazioni! Hai sostituito con successo la scheda madre del tuo computer. Goditi le prestazioni migliorate e le funzionalità potenziate del tuo dispositivo!