Windows 11 on Microsoftin uusi käyttöjärjestelmä, joka lupaa lukuisia parannuksia suunnitteluun, suorituskykyyn ja tietoturvaan. Jotkut käyttäjät ovat kuitenkin huomanneet, että heidän akkunsa tyhjenevät nopeammin kuin ennen päivityksen asentamisen jälkeen. Mitkä ovat tämän ongelman syyt ja miten se voidaan korjata? Sitä tutkimme tässä artikkelissa.

Mitkä ovat mahdolliset syyt akun nopeaan tyhjenemiseen Windows 11:ssä?

Useat tekijät voivat vaikuttaa Windows 11 -kannettavan akunkulutukseen. Tässä ovat yleisimmät:

- power supply parametrit

- Ruokasovellukset

- Taustapäivitykset

- Yhteensopivuusongelmat

Miten voin korjata akun nopean tyhjenemisen ongelman Windows 11:ssä?

Jos huomaat, että akku tyhjenee nopeammin kuin ennen Windows 11:ssä, tässä on joitakin ratkaisuja, joita voit kokeilla:

Tarkista power supply asetukset

power supply asetusten muuttaminen:

- Napsauta tehtäväpalkissa olevaa akkukuvaketta.

- Siirry sitten kohtaan " power supply ja valmiustilan asetukset".

- Valitse sinulle parhaiten sopiva power supply .

Oletusarvoisesti Windows 11 tarjoaa kolme tilaa: ”Suositeltu”, ”Virransäästö” ja ”Korkea suorituskyky”. Voit myös mukauttaa lisäasetuksia napsauttamalla ” power supply asetukset”. Suosittelemme valitsemaan ”Suositeltu”- tai ”Virransäästö”-tilan, jos haluat pidentää akun käyttöikää.

Sulje resursseja kuluttavat sovellukset

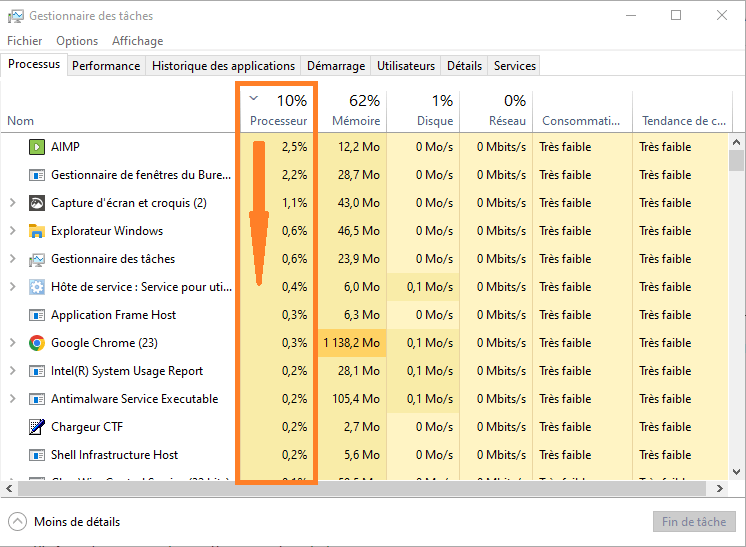

Voit selvittää, mitkä sovellukset kuluttavat eniten akkua, tarkistamalla tehtävienhallinnan. Voit tehdä tämän seuraavasti:

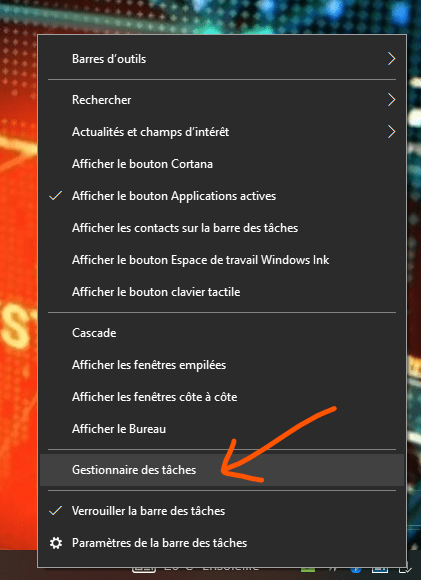

- Napsauta tehtäväpalkkia hiiren kakkospainikkeella ja napsauta sitten "Tehtävienhallinta".

- ”Prosessi”-välilehdellä voit lajitella sovellukset laskevaan järjestykseen ” Power Supply ”-sarakkeen mukaan.

Voit sitten sulkea eniten akkua kuluttavat sovellukset napsauttamalla niitä hiiren kakkospainikkeella ja napsauttamalla sitten "Lopeta tehtävä".

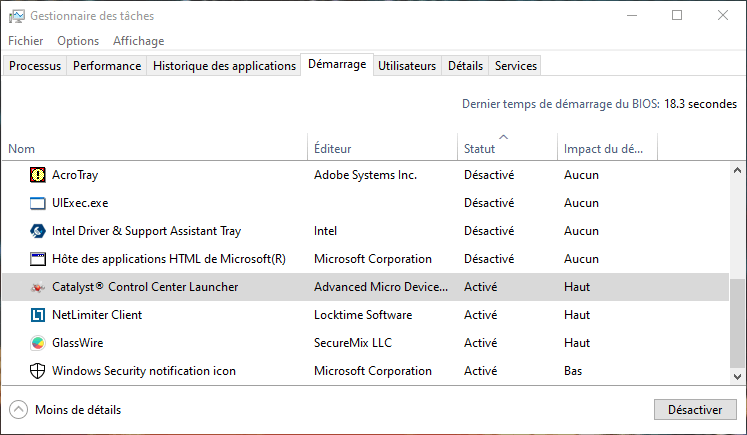

Voit myös poistaa tarpeettomia sovelluksia tai rajoittaa niiden automaattista käynnistystä "Käynnistys"-välilehdellä.

Poista taustapäivitykset käytöstä

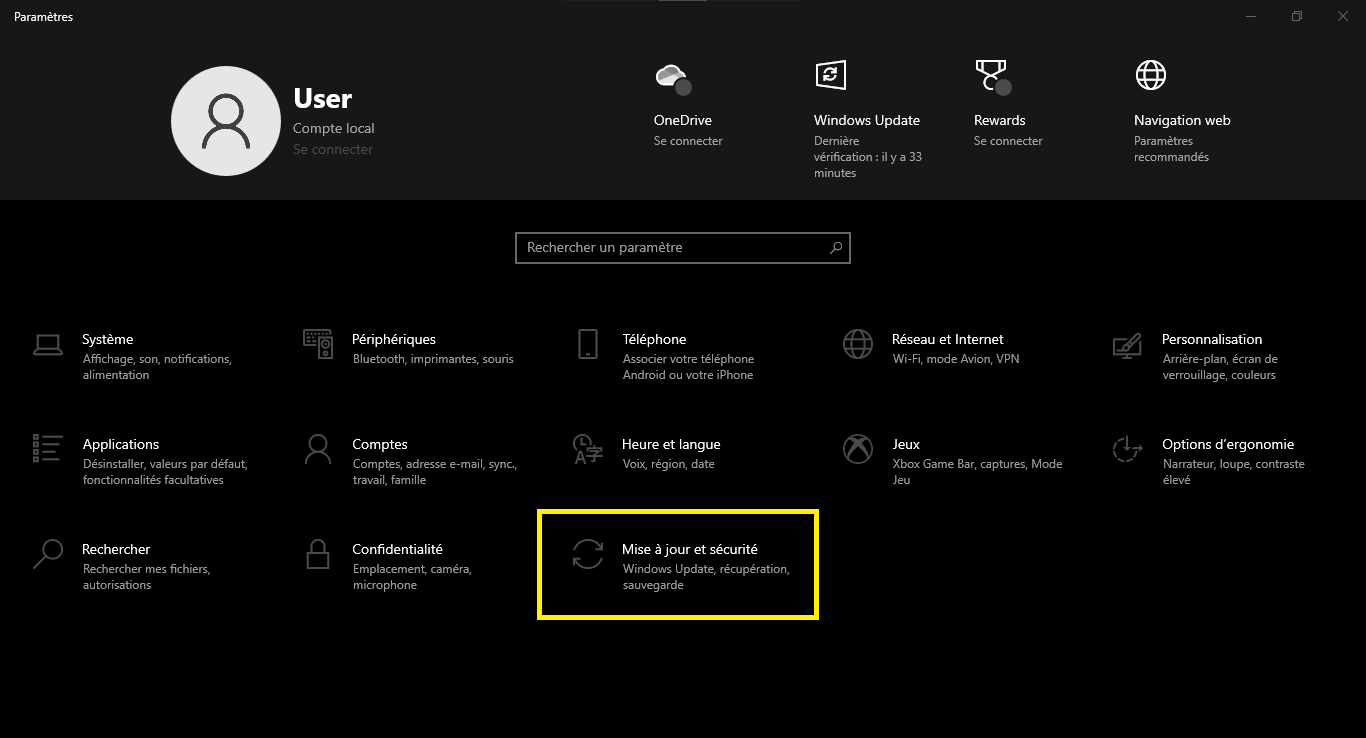

Jos haluat poistaa taustapäivitykset käytöstä, sinun on muutettava Windows Updaten asetuksia. Voit tehdä tämän seuraavasti:

- Napsauta "Käynnistä"-painiketta ja napsauta sitten asetuskuvaketta (rataskuvake).

- Napsauta seuraavaksi "Päivitys ja suojaus" ja sitten "Windows Update".

- Napsauta ”Lisäasetukset” ja poista sitten valinta ruudusta ”Lataa päivitykset automaattisesti, vaikka yhteyteni olisi rajoitettu”.

Voit myös valita päivitysten asennusajankohdan napsauttamalla ”Ajoita asennus”. Suosittelemme kuitenkin, ettet poista päivityksiä kokonaan käytöstä, koska ne ovat tärkeitä järjestelmän turvallisuuden ja moitteettoman toiminnan kannalta.

Päivitä ajurit ja ohjelmistot

Yhteensopivuusongelmien välttämiseksi on suositeltavaa päivittää ohjaimet ja ohjelmistot säännöllisesti. Voit päivittää ohjaimet Laitehallinnan avulla. Voit tehdä tämän seuraavasti:

- Napsauta hiiren kakkospainikkeella "Käynnistä"-painiketta ja napsauta sitten "Laitehallinta".

- Napsauta seuraavaksi hiiren kakkospainikkeella laitetta, jonka haluat päivittää, ja napsauta sitten "Päivitä ohjain".

Voit käyttää myös ohjelmistoja, kuten Driver Booster, joka skannaa tietokoneesi automaattisesti ja asentaa uusimmat saatavilla olevat ohjaimet. Voit päivittää ohjelmistosi Microsoft Storen kautta tai tarkistaa päivitysvaihtoehdon ohjelmiston valikosta.

Hyvä tietää : Jos sinulla ei ole internetyhteyttä, voit asentaa windows 11:n myös offline-tilassa käyttämällä asennusmediaa (USB-muistitikku tai DVD), jonka olet aiemmin luonut toisella tietokoneella. Tätä varten sinun on ladattava Media Creation Tool Microsoftin verkkosivustolta ja noudatettava ohjeita.

power supply vertailutaulukko Windows 11:ssä

| Muoti | Kirkkaus | Prosessorin nopeus | Autonomia |

| Suositeltu | Keskimäärin | Keskimäärin | Keskimäärin |

| Energiansäästö | Heikko | Heikko | Korkea |

| Korkea suorituskyky | Korkea | Korkea | Heikko |

Usein kysytyt kysymykset

Mistä tiedän, kuinka paljon akkua on jäljellä Windows 11:ssä?

Voit tarkistaa akun varaustason Windows 11:ssä napsauttamalla tehtäväpalkin akkukuvaketta. Näet sitten jäljellä olevan varaustason prosenttilukuna sekä arvion jäljellä olevasta ajasta ennen akun tyhjenemistä.

Kuinka otan käyttöön pimeän tilan Windows 11:ssä?

Tumma tila on vaihtoehto, joka näyttää näytöllä mustan taustan valkoisen sijaan. Tämä voi vähentää silmien rasitusta ja säästää akun käyttöikää.

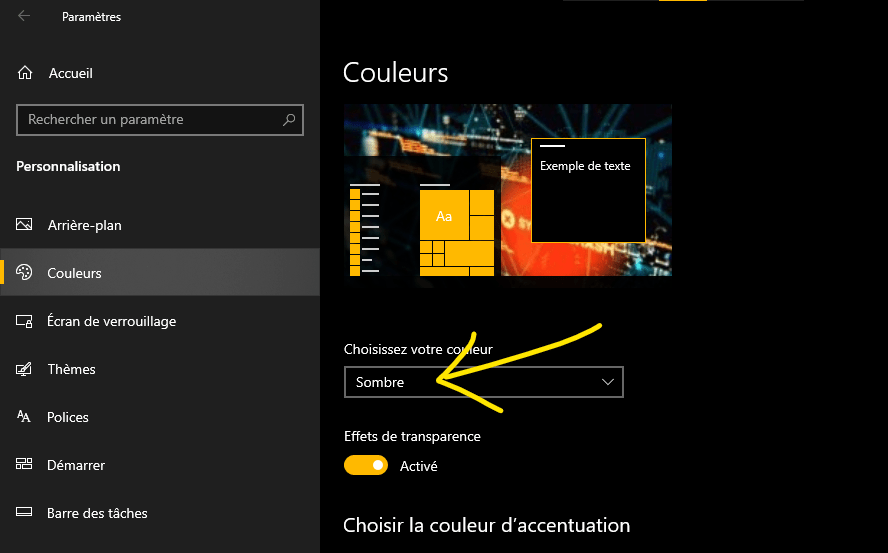

Pimeän tilan ottaminen käyttöön Windows 11:ssä:

- Napsauta "Käynnistä"-painiketta ja napsauta sitten asetuskuvaketta (rataskuvake).

- Seuraavaksi napsauta "Personointi" ja sitten "Värit".

- Valitse sitten ”Tumma”-vaihtoehto ”Oletussovellustila”-pudotusvalikosta.

Kuinka optimoida akunkesto Windows 11:ssä?

Akun käyttöiän optimoimiseksi Windows 11:ssä on suositeltavaa noudattaa muutamia yksinkertaisia vinkkejä:

- Vältä kannettavan tietokoneen altistamista äärimmäisille lämpötiloille (liian kuumille tai liian kylmille).

- Vältä kannettavan tietokoneen pitämistä jatkuvasti kytkettynä pistorasiaan, kun akku on täynnä.

- Vältä akun tyhjentymistä kokonaan ennen sen lataamista.

- Käytä kannettavan tietokoneesi mallin kanssa yhteensopivaa laturia.

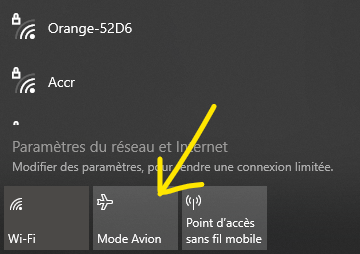

Miten vaihdan lentokonetilaan Windows 11:ssä?

Lentokonetila on asetus, jonka avulla voit poistaa käytöstä kaikki langattomat yhteydet (Wi-Fi, Bluetooth, mobiilidata) kannettavassasi. Tästä voi olla hyötyä lentokoneessa matkustettaessa tai kun haluat säästää akkua. Voit vaihtaa lentokonetilaan Windows 11:ssä napsauttamalla tehtäväpalkin verkkokuvaketta ja valitsemalla sitten Lentokonetila-painikkeen.

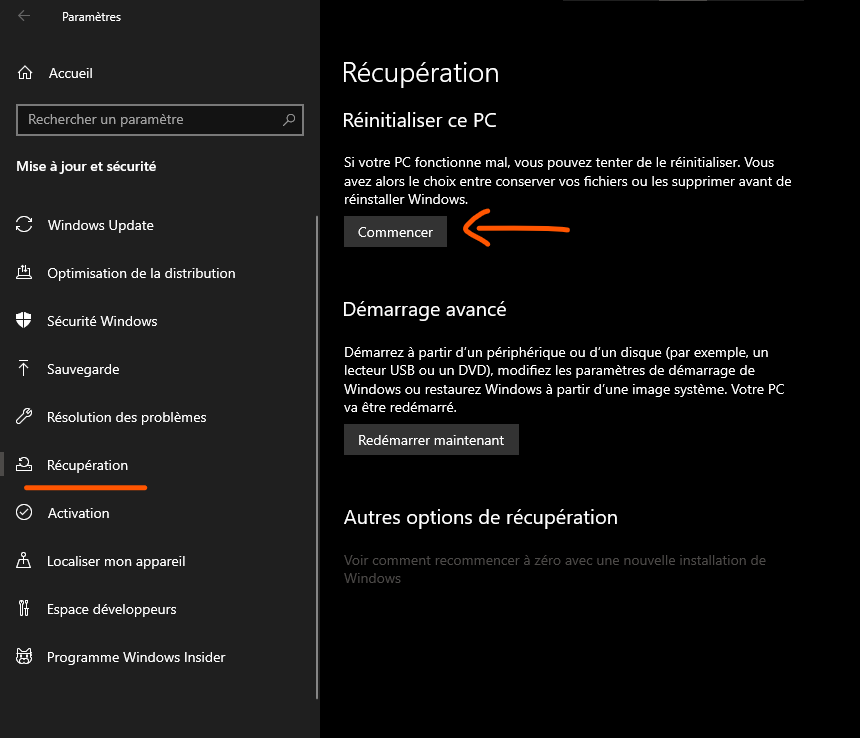

Kuinka palauttaa tehdasasetukset Windows 11:ssä?

Tehdasasetusten palauttaminen on toiminto, joka poistaa kaikki kannettavaan tietokoneeseen asennetut tiedot ja ohjelmat ja palauttaa järjestelmän alkuperäisiin asetuksiinsa. Tästä voi olla hyötyä, jos sinulla on jatkuvia ongelmia tai jos haluat myydä tai antaa kannettavan tietokoneesi pois.

Tehdasasetusten palauttaminen Windows 11:ssä:

- Napsauta "Käynnistä"-painiketta ja napsauta sitten asetuskuvaketta (rataskuvake).

- Seuraavaksi napsauta "Järjestelmä" ja sitten "Palautus".

- Napsauta "Nollaa tämä tietokone".

- Valitse sinulle parhaiten sopiva vaihtoehto.

Voit joko säilyttää henkilökohtaiset tiedostosi tai poistaa kaiken. Huomaa, että tämä toiminto on peruuttamaton ja voi kestää jonkin aikaa.

Johtopäätös

Windows 11 on innovatiivinen käyttöjärjestelmä, joka tarjoaa lukuisia ominaisuuksia ja modernin muotoilun. Se voi kuitenkin aiheuttaa joillekin käyttäjille myös akun tyhjenemisongelmia. Onneksi tähän on olemassa yksinkertaisia ratkaisuja, kuten virtalähteen asetusten säätäminenpower supplyresursseja kuluttavien sovellusten sulkeminen, taustapäivitysten poistaminen käytöstä tai ohjainten ja ohjelmistojen päivittäminen. Nämä ratkaisut voivat myös auttaa parantamaan Windows 11 -tietokoneesi suorituskykyä. Jos Windows -kannettavastasi Windows .

![[GetPaidStock.com]-6470f0d296118](https://tt-hardware.com/wp-content/uploads/2023/05/GetPaidStock.com-6470f0d296118-696x441.jpg)