Hvis du ejer en ASUS-computer , har du måske bemærket et program kaldet ASUS Live Update . Dette værktøj opdaterer automatisk din enheds drivere, software og firmware. Men hvordan fungerer det præcist? Er det vigtigt? Hvad er dets fordele og ulemper? I denne artikel forklarer vi alt, hvad du behøver at vide om ASUS Live Update.

Hvad er ASUS Live Update?

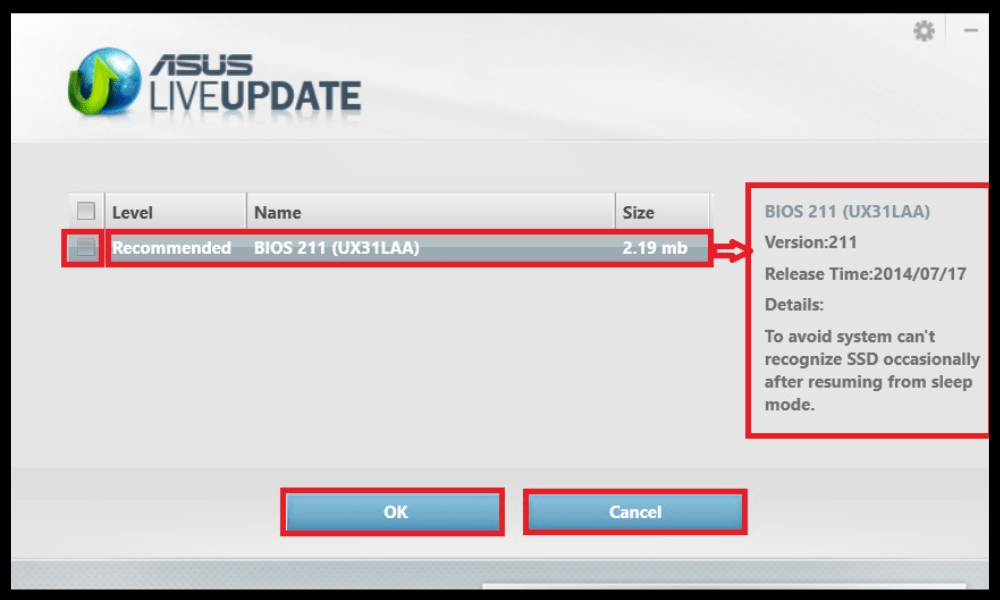

ASUS Live Update er et program, der opretter forbindelse til internettet for at søge efter tilgængelige opdateringer til din ASUS-computer. Disse opdateringer kan omfatte BIOS-opdateringer , enhedsdriveropdateringer , opdateringer til forudinstalleret software eller opdateringer til operativsystemet . Disse opdateringer er vigtige for at sikre din enheds korrekte funktion, sikkerhed og ydeevne.

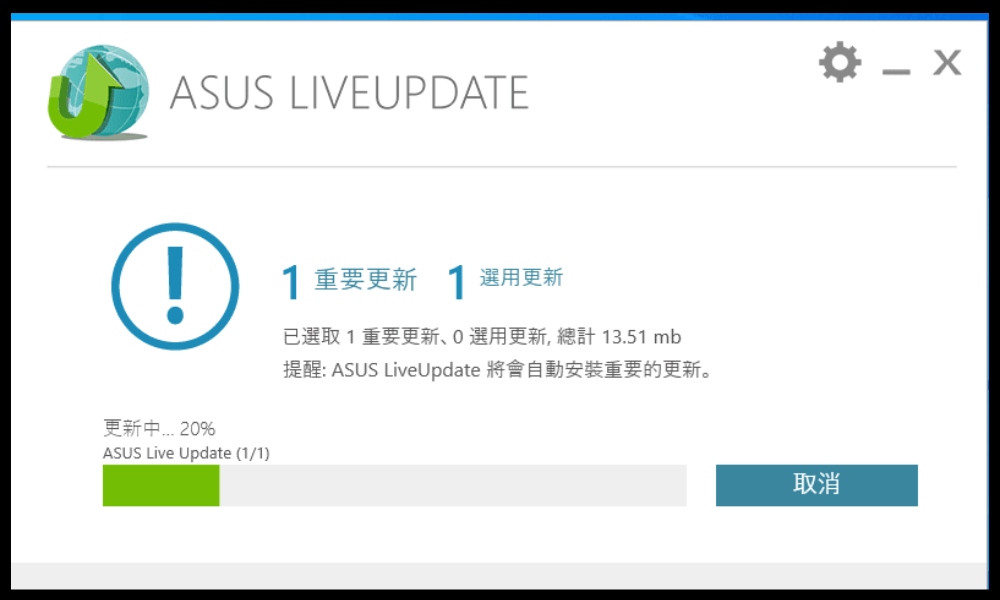

ASUS Live Update starter automatisk, når Windows , og vises på proceslinjen. Programmet søger regelmæssigt efter tilgængelige opdateringer og giver dig besked. Du kan derefter vælge at installere opdateringerne med det samme eller udsætte dem. Du kan også få adgang til indstillingerne for ASUS Live Update for at ændre kontrolfrekvensen, downloadmetoden eller sproget. Hvis du ikke ønsker, at ASUS Live Update skal køre automatisk, når du tænder din computer, kan du deaktivere dette opstartsprogram feltet Kør ved opstart i softwareindstillingerne.

Hvordan tjekker jeg ASUS Live Update-versionen?

Der er to metoder til at finde ud af, hvilken version af ASUS Live Update du har på din computer:

- Højreklik på ASUS Live Update-ikonet i nederste højre hjørne, og klik derefter på “ Om ” for at se oplysninger om softwareversionen.

- Gå til Kontrolpanel, åbn derefter " Programmer og funktioner ", og kontroller ASUS Live Update-softwareversionen.

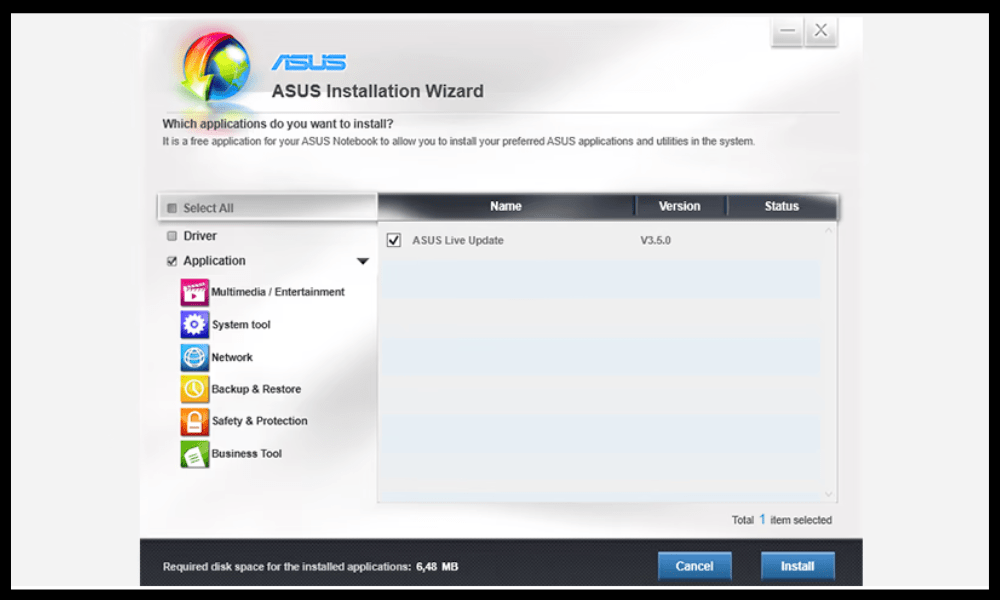

Den seneste version af ASUS Live Update er V3.6.8. Det anbefales at opdatere applikationen, hvis du har en tidligere version, da den kan indeholde sikkerhedssårbarheder eller fejl.

Hvordan opdaterer jeg ASUS Live Update?

Der er to måder at opdatere ASUS Live Update på:

- Brug af selve applikationen: Klik på ASUS Live Update-ikonet i proceslinjen, og klik derefter på " Søg efter opdateringer nu ". ASUS Live Update vil derefter automatisk søge efter den nyeste softwareversion og tilbyde at installere den.

- Ved at downloade den seneste version fra den officielle ASUS-hjemmeside: gå til https://www.asus.com/fr/support/Download-Center/ og indtast din computermodelnavn i søgefeltet.

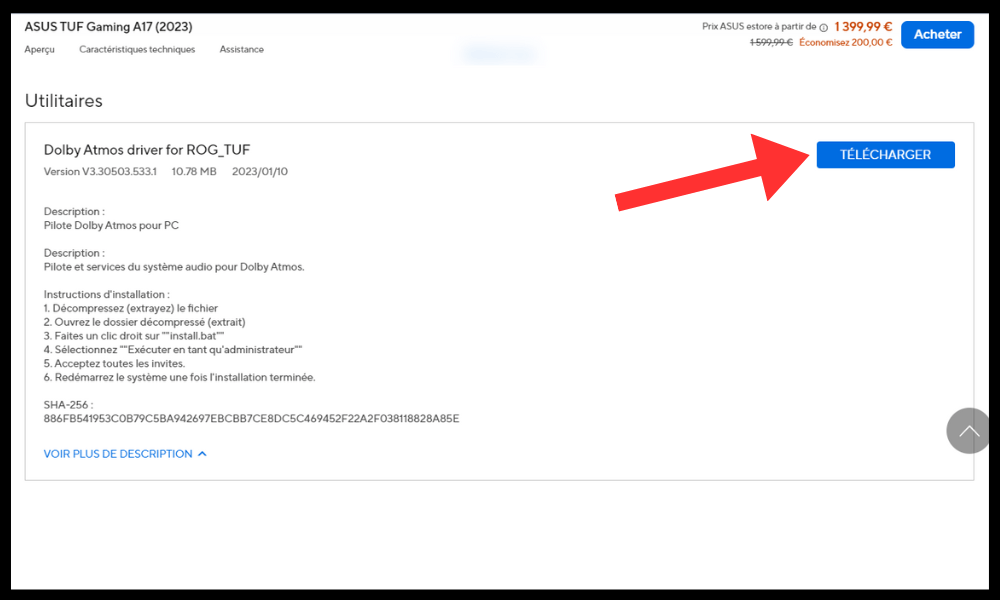

- Klik derefter på "Drivere og værktøjer", vælg " Windows 64-bit " som operativsystem, og søg derefter efter " ASUS Live Update " i kategorien " Hjælpeprogrammer ". Klik på "Download", og installer filen, når downloadingen er fuldført.

Hvad er fordelene og ulemperne ved ASUS Live Update?

ASUS Live Update har fordele og ulemper, som du bør være opmærksom på, før du bruger det. Her er en oversigt over de vigtigste fordele og ulemper:

Fordele

- Med ASUS Live Update kan du drage fordel af de seneste producentforbedringer af din computer, både hardware og software. Dette kan hjælpe dig din enheds ydeevne , kompatibilitet og stabilitet

- ASUS Live Update giver dig også mulighed for at forbedre din computers sikkerhed ved at installere nødvendige programrettelser for at forhindre ondsindede angreb eller sikkerhedssårbarheder. Dette kan beskytte dig mod problemer som datatyveri, hacking eller ransomware.

- ASUS Live Update tilbyder en enkel og bekvem måde at opdatere din computer på uden manuelt at skulle søge efter opdateringer på producentens hjemmeside eller andre kilder. Dette sparer dig tid og kræfter.

Ulemper

- ASUS Live Update kan nogle gange gøre din computers opstart langsommere , da det starter automatisk, hver gang du tænder din enhed. Det kan også forbruge ressourcer i baggrunden, hvilket kan påvirke dit systems ydeevne.

- ASUS Live Update kan lejlighedsvis installere unødvendige eller uønskede opdateringer , såsom adware, forudinstallerede programmer eller BIOS-ændringer. Disse opdateringer kan fylde din harddisk , ændre dine indstillinger eller forårsage funktionsfejl på din computer.

- ASUS Live Update kan nogle gange mislykkes med at installere opdateringer på grund af dårlig internetforbindelse, kompatibilitetsproblemer eller softwarefejl. Disse fejl kan beskadige din computer og forårsage blå skærme, uventede genstarter eller datatab.

Hvordan deaktiverer eller afinstallerer jeg ASUS Live Update?

Hvis du ikke ønsker at bruge ASUS Live Update, kan du deaktivere eller afinstallere det fra din computer. Sådan gør du:

- For at deaktivere det: Gå til ASUS Live Update-indstillingerne, og fjern derefter markeringen i feltet " Kør ved opstart ". Du kan også vælge "Manuel" tilstand for kun at søge efter opdateringer, når du ønsker det.

- Sådan afinstallerer du det: Gå til Kontrolpanel, og åbn derefter " Programmer og funktioner ". Vælg ASUS Live Update fra listen over programmer, og klik derefter på " Afinstaller ". Følg instruktionerne på skærmen for at fjerne softwaren fra din computer.

Ofte stillede spørgsmål

Her er nogle ofte stillede spørgsmål om ASUS Live Update:

Er ASUS Live Update en virus?

Nej, ASUS Live Update er ikke en virus. Det er officiel software leveret af ASUS til at opdatere deres computere. Den kan dog være sårbar over for hackerangreb, der kan bruges til at infiltrere dit system. Derfor er det vigtigt altid at have den nyeste version af ASUS Live Update og at verificere kilden til eventuelle opdateringer, der tilbydes.

Hvordan ved jeg, om en opdatering er tilgængelig?

ASUS Live Update giver dig besked, når der er opdateringer tilgængelige til din computer. Du kan også klikke på ASUS Live Update-ikonet på proceslinjen og derefter klikke på " Søg efter opdateringer nu " for at starte en manuel søgning.

Hvad er alternativerne til ASUS Live Update?

Hvis du ikke vil bruge ASUS Live Update , kan du opdatere din computer manuelt ved at downloade drivere, software og firmware fra den officielle ASUS-hjemmeside. Du kan også bruge anden software, der kan registrere og installere opdateringer til din computer, f.eks. Driver Booster, Driver Easy eller SlimDrivers.

Hvordan løser man problemer relateret til ASUS Live Update?

Hvis du oplever problemer med ASUS Live Update , såsom installationsfejl, downloadfejl eller konflikter med andre programmer, kan du prøve følgende løsninger:

- Genstart computeren, og prøv installationen igen.

- Kontroller, at din internetforbindelse er stabil, og at du ikke har en firewall eller antivirussoftware, der blokerer downloadingen.

- Afinstaller og geninstaller den nyeste version af ASUS Live Update.

- Gendan dit system til en dato før installationen af den problematiske opdatering.

- Kontakt ASUS kundesupport, hvis du ikke kan løse problemet.

Konklusion

ASUS Live Update er software, der giver dig mulighed for nemt at opdatere din ASUS-computer. Den tilbyder fordele såsom ydeevneoptimering , kompatibilitet og enhedssikkerhed. Den har dog også ulemper, herunder langsommere opstartstider, installation af unødvendige eller uønskede opdateringer og installationsfejl. Nogle gange kan du endda støde på Windows Update- fejlen 0x80244022 , som forhindrer dit system i at opdatere korrekt. Du kan vælge at deaktivere eller afinstallere ASUS Live Update, hvis du ikke vil bruge den. Du kan også vælge andre løsninger til at opdatere din computer manuelt eller med anden software. Vi håber, at denne artikel har været nyttig, og at du har lært noget om ASUS Live Update . Hvis du har spørgsmål eller kommentarer, er du velkommen til at give os besked.